حمله سارق پیامکی به کاربران اندروید در ۱۱۳ کشور از طریق برنامههای مخرب و تبلیغات

اخبار داغ فناوری اطلاعات و امنیت شبکه

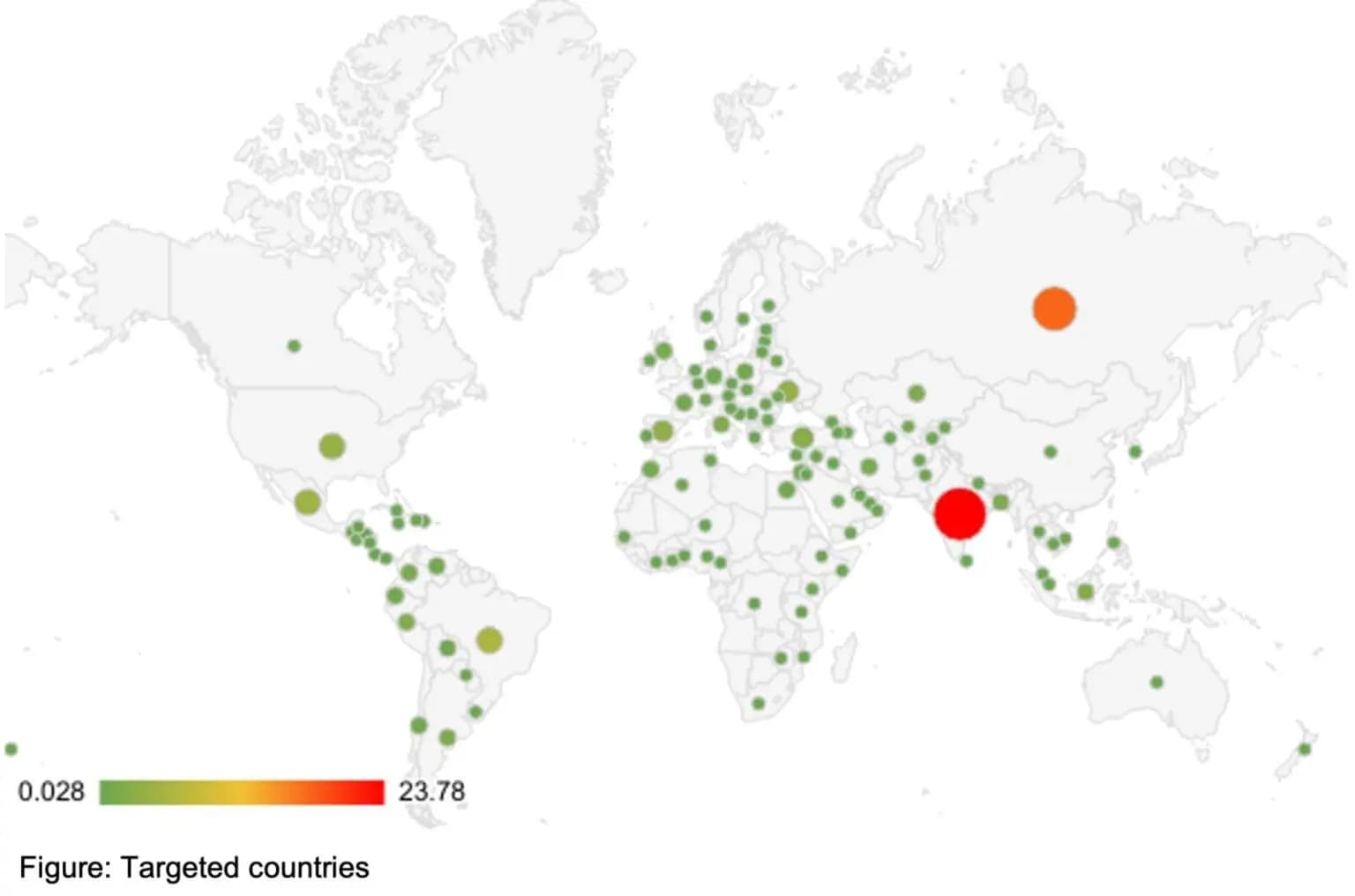

هشدار سرقت پیامک جدید! این کمپین عظیم کاربران اندروید را در سطح جهانی هدف قرار میدهد. دامنه این کمپین با بیش از ۱۰۷۰۰۰ نمونه بدافزار شناسایی شده تا این لحظه، بسیار خیره کننده است. کاربران باید آگاه باشند که چگونه برنامههای فریبنده دادههایشان را میدزدند و چگونه تلفن خود را ایمن کنند!

محققان Zimperium یک کمپین سرقت پیامکی در مقیاس بزرگ را با نام SMS Stealer کشف کردهاند که کاربران اندروید را در سراسر جهان هدف قرار میدهد. این کمپین مخرب از برنامههای فریبنده برای نفوذ به دستگاههای کاربر و سرقت اطلاعات شخصی حساس استفاده میکند.

این کمپین که از فوریه ۲۰۲۲ توسط zLabs Zimperium کشف و ردیابی شده است، با بیش از ۱۰۷۰۰۰ نمونه بدافزار شناسایی شده تاکنون، اعداد و آماری خیره کننده از خود نشان داده است.

مهاجمان از تاکتیکهای فریبنده، از جمله تبلیغات مخرب و رباتهای تلگرام، برای فریب قربانیان برای کلیک کردن روی لینکهای مخرب یا دانلود برنامههای جانبی استفاده کردهاند.

طبق پست وبلاگ Zimperium، دستگاههای مورد هدف با کلیک کردن روی لینکهای وب مخرب و تعامل با رباتهای تلگرام هنگام جستجوی برنامههای غیررسمی یا رایگان اندروید آلوده شدند. این بدافزار احتمالاً در قالب برنامههای کاربردی قانونی که جعل هویت ابزارهای محبوب، بازیها یا حتی سرویسهای مالی برای فریب کاربران برای نصب آنها ظاهر میشود.

محققان یک پلتفرم C&C به خوبی توسعه یافته با امکان انتخاب جغرافیایی تعریف شده توسط کاربر در یکی از نمونههای تجزیه و تحلیل شده خود را کشف کردند. بررسیهای بیشتر نشان داد که از تکنیکهای مختلفی برای ایجاد یک کانال C&C با قربانیان استفاده میشود. نسخههای اولیه از Firebase استفاده میکردند و در نسخههای بعدی از روشهای جایگزین مانند مخازن GitHub برای به اشتراکگذاری جزئیات C&C استفاده میشد. بدافزار همچنین فایلهای APK مخرب را در GitHub توزیع میکند و اکثر سرورهای C&C از Laravel Framework استفاده میکنند.

طبق تحقیقات Zimperium، بیش از ۹۵ درصد از نمونههای بدافزار ناشناخته یا در دسترس نیستند و بیش از ۶۰۰ برند جهانی تحتتأثیر قرار گرفتهاند. حدود ۴۰۰۰ نمونه شامل شماره تلفنهای از پیش تعبیه شده در کیتهای اندروید بودند. از ۱۳ سرور C&C برای دریافت پیامکهای سرقت استفاده شده است و بیش از ۲۶۰۰ ربات تلگرام به این کمپین لینک شده بودند.

پس از نصب، بدافزار پیامهای SMS دریافتی را رهگیری میکند و به مهاجمان اجازه میدهد اطلاعات حساسی مانند کدهای تأیید، اعتبارنامههای ورود و گذرواژههای یکبار مصرف (OTP) دریافتشده از طریق پیامک را سرقت کنند.

رمزهای عبور یکبار مصرف (OTP) برای امنیت آنلاین بسیار مهم هستند، اما برای مهاجمان نیز ارزشمند هستند، زیرا از طریق بدافزارهای تلفن همراه و تاکتیکهای هوشمندانه، امکان سرقت این کدها و دور زدن حفاظت آنها وجود دارد و اجازه نفوذ مخرب به شبکهها و دادههای سازمانی را نیز میدهد.

اطلاعات دزدیده شده سپس به سرورهای مهاجم هدایت شده و به طور بالقوه مهاجمان را قادر میسازد تا حسابهای کاربری را ربوده، هویت کاربران را سرقت کنند و یا دست به کلاهبرداری مالی حتی در کاربران ایرانی بزنند.

محققان خاطرنشان کردند: «این اعتبارنامههای دزدیده شده بهعنوان سکوی پرشی برای فعالیتهای متقلبانه بیشتر، مانند ایجاد حسابهای جعلی در سرویسهای محبوب جهت راهاندازی کمپینهای فیشینگ یا حملات مهندسی اجتماعی عمل میکنند».

در حالی که عوامل اصلی پشت پرده ناشناخته باقی ماندهاند، اما مخاطبان گسترده حمله و تکنیکهای پیچیده به کار رفته گروهی با منابع و تخصص فنی بالا، در این حمله بسیار محسوس است. محققان ارتباط بین fastsms.su و نمونه بدافزار را کشف کردند و انگیزه مالی پشت این کمپین را شناسایی نمودند.

کن دانهام، مدیر تهدیدات سایبری در واحد تحقیقات Qualys Threat درباره این توسعه بدافزار جدید اظهار داشت: «نفوذ به تلفنهای همراه مورد توجه مهاجمانیست که به دنبال تخریب حسابهای رمز عبور یکبارمصرف با سطح دفاع ضعیف و سایر اطلاعات حساس هستند که میتوانند از طریق بدافزار پیامکی در معرض خطر قرار گیرند».

کن توضیح داد: «پیامهای متنی به طور فزایندهای حاوی انبوهی از اطلاعات حساس هستند که میتوانند برای احراز هویت امن و همچنین اخاذی از یک قربانی استفاده شوند. بدافزار پیامک، هنگامی که با سایر دادههای واسطه دسترسی هویت ترکیب میشود، تبدیل به یک معجون سمی برای قربانیان میشود که توسط دشمنان پیچیده هدف قرار میگیرند».

برای محافظت از خود، برنامهها را از منابع مطمئن دانلود کنید، مراقب پیامکهای ناخواسته باشید و پیامهایی که خواستار اقدام فوری هستند را به چشم شک و تردید بنگرید.

برچسب ها: fastsms.su, ربات تلگرام, Laravel Framework, SMS Stealer, Firebase, APK, Telegram Bot, OTP, پیامک, SMS, Iran, Bot, cybersecurity, ایران, malware, Android , Telegram, جاسوسی سایبری, Botnet, اندروید, بدافزار, امنیت سایبری, جنگ سایبری, تلگرام, Cyber Attacks, حمله سایبری, news